- GEMOS access garantisce sicurezza in fase di progettazione perché è possibile integrare direttamente nella porta eventuali ampliamenti

- In tal modo si evitano sovrapposizioni di apparecchiature

- Costose duplicazioni di funzioni

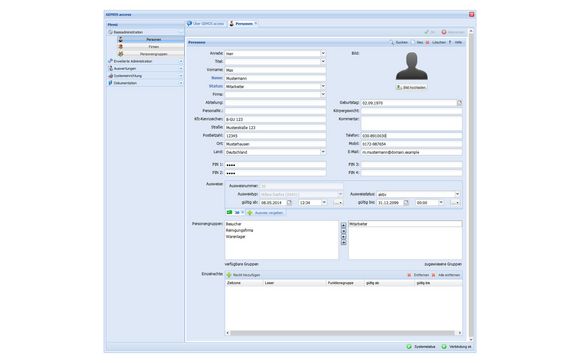

Grazie all’integrazione di lettori biometrici all’avanguardia, ad es. scanner di impronte digitali e vene palmari, il sistema può essere utilizzato anche in ambienti con requisiti altissimi. L'installazione e l'uso sono velocizzati e semplificati per mezzo di strutture particolarmente chiare dei menu, impostazioni predefinite per applicazioni tipiche e dell'assistenza per il riconoscimento hardware. La sincronizzazione o rispettivamente l’integrazione di GEMOS access nel sistema di gestione GEMOS è realizzata senza interruzioni, poiché è utilizzato lo stesso core software; permette inoltre di eseguire tra l’altro le funzioni seguenti.

-

Funzioni

- Integrazione di allarmi, eventi e messaggi in GEMOS

- Monitoraggio completo di tutti i componenti hardware e software del sistema

- Visualizzazione di messaggi, eventi e stati porta

- Comandi da planimetria visualizzate basate su CAD

- Sincronizzazione con sistemi esterni mediante interfacce aperte

- Riproduzione di procedimenti e processi complessi

- Protocollazione comune di tutti gli eventi

- Interazione di componenti video, di rilevamento effrazione e rilevamento incendi

- Integrazione completa della centralina FTNT per controllo porte per vie di fuga BKS mediante collegamento diretto del bus porta BKS

- Integrazione completa dei protocolli OSDP (Open Supervised Device Protocol) e PHG (phg_crypt)

- Caratteristiche

- Multi-tenant

- Assegnazione di più ID a un unico utente

- Gestione di gruppi di utenti con profili di autorizzazione e temporanei

- Blocco doppio utilizzo/blocco ripetizione accesso (AntiPassback)

- Deregistrazione

- Validazione

- Funzione rilevamento effrazione

- Principio dei quattro occhi (controllo presenza più persone)

- Controllo accesso due persone

- Controllo accesso visitatori/collaboratori

- Bilancio parcheggio, camere e altro

- Collegamento con sistemi di terzi per un controllo ampliato delle autorizzazioni (ad es. collegamento a sistemi biometrici, confronto immagini)

- Comando mediante sistemi di rilevamento pericoli (ad es. in caso di attivazione di sistema di estinzione)

- Controllo borse

- Tornelli a più porte

- Controllo ascensore

- Integrazione con sistemi di gestione chiavi/sistemi cassette di sicurezza (controllo dell’autorizzazione e protocollazione degli accessi)

- Gestione dei lettori offline (cilindri offline)

- Interfaccia portinaio semplice per generare gli ID visitatori e sostitutivi

- Gestione visitatori integrata

- Lettura di codici QR, ad es. controllo della validità di certificati di vaccinazione Covid (come con la app CovPassCheck) e considerazione di tali informazioni anche nel controllo accessi